Apa itu Serangan Sandwich? Bagaimana Bot MEV Mencuri dari Trading DEX Anda

Serangan sandwich adalah jenis eksploitasi MEV (Maximal Extractable Value) di mana bot mendeteksi transaksi swap yang tertunda, menempatkan transaksinya sendiri sebelum dan sesudah milik korban, dan mengekstrak keuntungan dari pergerakan harga yang dihasilkan.

Serangan ini terjadi di setiap blockchain dengan exchange terdesentralisasi berbasis AMM — Solana, Ethereum, BSC, Base, dan lainnya. Ini adalah salah satu penyebab paling sering dari kerugian tak terduga bagi trader DEX, dan sebagian besar korban tidak menyadari hal itu terjadi.

Panduan ini mencakup mekanisme di balik serangan sandwich, kondisi yang membuatnya menguntungkan, dan metode perlindungan yang tersedia.

Bagaimana Transaksi Blockchain Diproses

Untuk memahami cara kerja serangan sandwich, pertama-tama perlu memahami bagaimana transaksi diproses di blockchain seperti Solana, Ethereum, dan BSC.

Blockchain tidak memproses transaksi satu per satu saat Anda mengklik "Swap". Sebaliknya, mereka bekerja dalam batch. Blockchain mengumpulkan semua transaksi masuk, mengelompokkannya, dan memproses seluruh batch sekaligus. Setiap batch disebut block, dan waktu yang dibutuhkan untuk memproduksi satu block disebut block time.

| Blockchain | Block Time |

|---|---|

| Solana | ~0.4 detik |

| Monad | ~0.4 detik |

| Arbitrum | ~0.25 detik |

| Base | ~2 detik |

| Polygon | ~2 detik |

| Optimism | ~2 detik |

| Avalanche | ~2 detik |

| BNB Chain | ~3 detik |

| Ethereum | ~12 detik |

Di Ethereum, block baru diproduksi kira-kira setiap 12 detik. Contoh berikut menunjukkan bagaimana lima transaksi yang dikirim pada waktu berbeda dalam jendela 12 detik yang sama semuanya dikonfirmasi bersama — tetapi dieksekusi dalam urutan yang tidak ada hubungannya dengan kapan dikirim:

| Transaksi | Dikirim | Dikonfirmasi | Urutan Eksekusi |

|---|---|---|---|

| Transaksi A | 15:00:01 | 15:00:12 | Ke-3 |

| Transaksi B | 15:00:03 | 15:00:12 | Ke-1 |

| Transaksi C | 15:00:05 | 15:00:12 | Ke-5 |

| Transaksi D | 15:00:08 | 15:00:12 | Ke-2 |

| Transaksi E | 15:00:11 | 15:00:12 | Ke-4 |

Kelima transaksi dikonfirmasi pada 15:00:12 ketika block dibuat. Tetapi urutan eksekusi — urutan yang benar-benar menentukan siapa yang trading duluan — ditentukan oleh validator yang memproduksi block, bukan oleh siapa yang mengirim duluan.

Faktor seperti biaya prioritas, tip MEV, atau hubungan langsung dengan validator mempengaruhi transaksi mana ditempatkan di mana dalam urutan. Transaksi B dikirim kedua tetapi dieksekusi pertama. Transaksi A dikirim pertama tetapi dieksekusi ketiga.

Ini adalah alasan fundamental mengapa serangan sandwich dimungkinkan. Bot MEV memantau transaksi yang tertunda di pipeline, dan dengan membayar biaya lebih tinggi, mereka dapat memanipulasi urutan eksekusi dalam block untuk menempatkan transaksi mereka sendiri sebelum dan sesudah milik Anda.

Cara Kerja Serangan Sandwich

Serangan sandwich mengeksploitasi fakta bahwa swap menggerakkan harga token di pool likuiditas. Berikut langkah demi langkah.

- Anda Mengirim Swap: Mengirim transaksi untuk membeli Token X di DEX. Sebelum transaksi ini dimasukkan dalam block, ia memasuki pipeline transaksi jaringan — di Ethereum ini adalah mempool publik, di Solana adalah lapisan penerusan transaksi — di mana ia terlihat sebentar.

- Bot Mendeteksi Transaksi Anda: Bot MEV yang terus memindai pipeline menemukan swap Anda yang tertunda. Ia melihat berapa banyak yang Anda beli dan menghitung berapa banyak trading Anda akan menggerakkan harga. Semakin besar trading Anda relatif terhadap likuiditas pool, semakin banyak harga bergerak — dan semakin menguntungkan serangan.

- Bot Front-Run Anda: Bot mengirim transaksi belinya sendiri dengan biaya prioritas lebih tinggi, memastikan dieksekusi sebelum milik Anda di block yang sama. Pembelian bot mendorong harga token naik.

- Transaksi Anda Dieksekusi: Swap Anda terjadi pada harga yang sekarang lebih tinggi. Anda menerima token lebih sedikit daripada tanpa gangguan bot.

- Bot Back-Run Anda: Segera setelah transaksi Anda, bot menjual token yang dibeli di Langkah 3. Pembelian Anda menciptakan tekanan harga naik tambahan, dan bot menjual di harga yang lebih tinggi itu.

Setelah bot menjual, harga turun kembali. Anda memegang token yang sekarang bernilai kurang dari yang Anda bayar. Bot menangkap spread antara harga beli dan jualnya — nilai yang diekstrak langsung dari trading Anda.

Seluruh urutan ini terjadi dalam satu block.

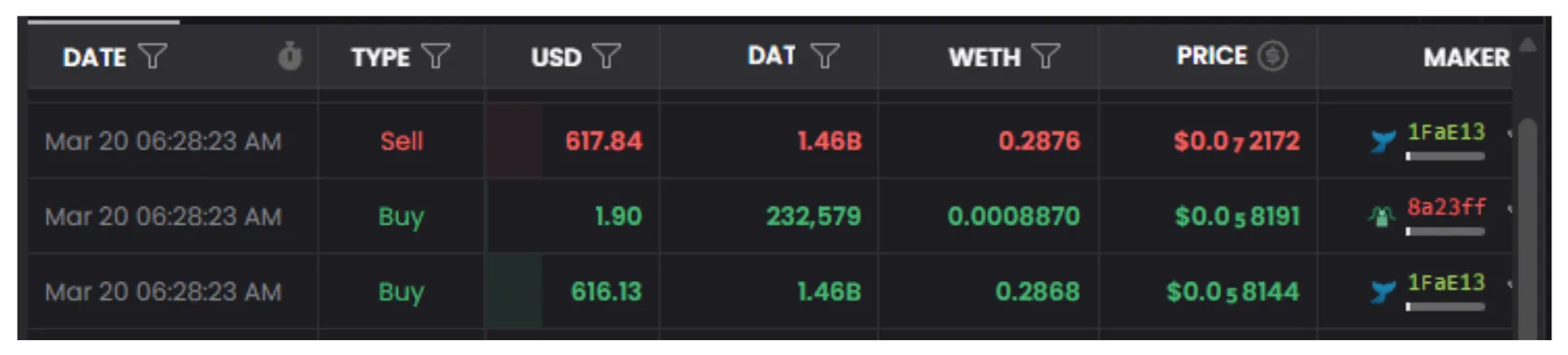

Gambar di atas menunjukkan serangan sandwich nyata yang ditangkap di Ethereum Uniswap V2 Pool. Tiga transaksi dieksekusi pada waktu yang persis sama (06:28:23 AM) dalam block yang sama:

- 1FaE13 (Bot MEV) membeli token DAT senilai $616.13 — front-run.

- 8a23ff (Korban) membeli token DAT senilai $1.9 — dieksekusi pada harga yang sekarang lebih tinggi.

- 1FaE13 (Bot MEV) menjual token DAT senilai $617.84 — back-run, menangkap sekitar $1.71 keuntungan.

Trading $1.9 korban kecil, tetapi cukup bagi bot untuk mengekstrak keuntungan. Seluruh serangan — beli, korban, jual — terjadi dalam satu block.

Kapan Trading Anda Menjadi Target Serangan Sandwich

Tidak setiap swap di-sandwich. Bot MEV hanya menyerang ketika keuntungan yang diharapkan melebihi biaya. Kondisi berikut membuat trading Anda menjadi target:

- Trading besar relatif terhadap ukuran pool. Swap $50 di pool dengan likuiditas $500 menggerakkan harga sekitar 10% atau lebih — target menguntungkan untuk bot sandwich. $50 yang sama di pool dengan likuiditas $5,000,000 hampir tidak menggerakkan harga, tidak layak diserang.

- Toleransi slippage tinggi. Mengatur slippage ke 10% atau lebih menandakan Anda akan menerima harga yang jauh lebih buruk. Ini memberi bot lebih banyak ruang untuk mendorong harga sebelum transaksi Anda dibatalkan.

- Token likuiditas rendah. Token yang baru diluncurkan dan memecoin cenderung memiliki pool kecil. Bahkan swap sederhana menciptakan pergerakan harga yang cukup untuk dieksploitasi bot.

Cara Melindungi dari Serangan Sandwich

1. Gunakan Routing Transaksi Terlindungi MEV

Perlindungan paling efektif adalah mencegah bot melihat transaksi Anda sejak awal.

- Di Solana: Jito Bundle melewati pipeline transaksi publik dan mengirim swap Anda langsung ke Jito Block Engine, di mana bot MEV tidak dapat mengamatinya. Sebagian besar alat trading Solana sudah mendukung ini — jika Anda melihat field "Jito Tip", transaksi Anda sedang diarahkan melalui Jito. Jito juga menawarkan mekanisme

jitodontfront, yang memastikan transaksi Anda harus muncul pertama dalam bundle mana pun yang menyertakannya. - Di Ethereum dan chain EVM: Layanan seperti Flashbots Protect, MEV Blocker, dan RPC privat mengarahkan transaksi Anda melalui mempool privat alih-alih publik. Beberapa wallet dan frontend DEX menawarkan ini sebagai opsi bawaan.

2. Atur Slippage Ketat

Toleransi slippage mendefinisikan harga terburuk yang bersedia Anda terima. Jika mengatur slippage 1%, transaksi akan gagal daripada dieksekusi pada harga lebih dari 1% lebih buruk dari yang diharapkan.

Ini membatasi margin keuntungan bot. Jika bot hanya dapat mengekstrak jumlah kecil sebelum transaksi Anda dibatalkan, serangan menjadi tidak menguntungkan setelah memperhitungkan biaya dan tip bot sendiri.

Untuk sebagian besar swap, 1–3% slippage sudah cukup. Hanya tingkatkan untuk token yang sangat volatil atau selama peluncuran di mana Anda bersedia menerima harga lebih buruk.

3. Bagi Trading Besar

Alih-alih menukar jumlah besar dalam satu transaksi, bagi menjadi swap yang lebih kecil. Setiap trading yang lebih kecil memiliki dampak harga lebih sedikit, membuat masing-masing kurang menarik bagi bot sandwich.

Kekurangannya adalah lebih banyak transaksi dan biaya, tetapi penghematan dari menghindari serangan sandwich biasanya melebihi biaya tambahan.

4. Hindari Pool Likuiditas Sangat Rendah

Jika pool memiliki likuiditas sangat rendah, bahkan trading kecil menciptakan dampak harga yang sangat besar. Pool ini adalah target termudah untuk bot sandwich. Periksa likuiditas pool di DEXScreener, Birdeye, atau DexTools sebelum swap.

5. Periksa Transaksi Setelahnya

Alat seperti sandwiched.me memungkinkan Anda memeriksa apakah wallet Anda terpengaruh serangan sandwich. Meninjau transaksi masa lalu membantu mengidentifikasi pola dan menyesuaikan strategi — slippage lebih ketat, trading lebih kecil, atau beralih ke routing terlindungi MEV.

Serangan Sandwich vs. Penurunan Harga Lainnya

Tidak setiap kerugian setelah membeli adalah serangan sandwich.

- Serangan sandwich: Harga melonjak tepat sebelum transaksi Anda dan turun segera setelah — dalam block yang sama atau berikutnya. Di block explorer, Anda dapat melihat pembelian besar tepat sebelum milik Anda dan penjualan besar tepat sesudah, dari wallet atau program yang sama.

- Tekanan jual normal: Harga menurun secara bertahap selama menit atau jam setelah pembelian Anda. Pemegang lain menjual, yang merupakan perilaku pasar normal.

- Rug pull: Developer menghapus semua likuiditas dari pool. Harga turun mendekati nol secara instan dan token menjadi tidak bisa diperdagangkan.

Ringkasan

Serangan sandwich mengeksploitasi fakta bahwa harga DEX bergerak berdasarkan ukuran trading relatif terhadap likuiditas pool, dan bahwa urutan transaksi dalam block dikendalikan oleh validator — bukan ditentukan oleh siapa yang mengirim duluan.

Untuk melindungi diri: gunakan routing terlindungi MEV (Jito di Solana, Flashbots Protect di Ethereum), atur slippage ketat, bagi trading besar, dan periksa likuiditas pool sebelum swap.

FAQ

Bisakah saya di-sandwich di chain mana pun?

Ya. Chain mana pun dengan DEX berbasis AMM rentan — Solana, Ethereum, BSC, Base, Polygon, Arbitrum, dan lainnya. Kerentanan berasal dari cara AMM menghitung harga, bukan dari chain atau DEX tertentu.

Apakah slippage tinggi berarti saya akan di-sandwich?

Tidak otomatis, tetapi meningkatkan risiko secara signifikan. Slippage tinggi memberi tahu jaringan bahwa Anda akan menerima harga lebih buruk, yang memberi bot lebih banyak ruang untuk mengekstrak keuntungan. Jaga slippage serendah mungkin.

Apakah serangan sandwich ilegal?

Tidak ada kerangka hukum yang jelas di sebagian besar yurisdiksi. Di Solana, Solana Foundation dan Jito telah mengambil tindakan terhadap validator yang berpartisipasi dalam serangan sandwich dengan menghapus mereka dari program delegasi. Di Ethereum, Flashbots dan penyedia infrastruktur lainnya bekerja untuk mengurangi ekstraksi MEV.