Was ist eine Sandwich-Attacke? Wie MEV-Bots aus Ihren DEX-Trades stehlen

Eine Sandwich-Attacke ist eine Art MEV-Exploitation (Maximal Extractable Value), bei der ein Bot eine ausstehende Swap-Transaktion erkennt, seinen eigenen Trade vor und nach dem des Opfers platziert und aus der resultierenden Preisbewegung Profit extrahiert.

Diese Attacke tritt auf jeder Blockchain mit AMM-basierten dezentralen Börsen auf — Solana, Ethereum, BSC, Base und andere. Sie ist eine der häufigsten Ursachen für unerwartete Verluste bei DEX-Tradern, und die meisten Opfer wissen nicht, dass es passiert ist.

Dieser Leitfaden behandelt die Mechanik hinter Sandwich-Attacken, die Bedingungen, die sie profitabel machen, und die verfügbaren Schutzmethoden.

Wie Blockchain-Transaktionen verarbeitet werden

Um zu verstehen, wie Sandwich-Attacken funktionieren, hilft es zunächst zu verstehen, wie Transaktionen auf Blockchains wie Solana, Ethereum und BSC verarbeitet werden.

Blockchains verarbeiten Transaktionen nicht einzeln in dem Moment, in dem Sie auf „Swap" klicken. Stattdessen arbeiten sie in Batches. Die Blockchain sammelt alle eingehenden Transaktionen, gruppiert sie und verarbeitet den gesamten Batch auf einmal. Jeder Batch heißt Block, und die Zeit zur Produktion eines Blocks heißt Blockzeit.

| Blockchain | Blockzeit |

|---|---|

| Solana | ~0,4 Sek |

| Monad | ~0,4 Sek |

| Arbitrum | ~0,25 Sek |

| Base | ~2 Sek |

| Polygon | ~2 Sek |

| Optimism | ~2 Sek |

| Avalanche | ~2 Sek |

| BNB Chain | ~3 Sek |

| Ethereum | ~12 Sek |

Auf Ethereum wird etwa alle 12 Sekunden ein neuer Block produziert. Das folgende Beispiel zeigt, wie fünf Transaktionen, die zu unterschiedlichen Zeiten innerhalb desselben 12-Sekunden-Fensters eingereicht wurden, alle zusammen bestätigt werden — aber in einer Reihenfolge ausgeführt werden, die nichts damit zu tun hat, wann sie eingereicht wurden:

| Transaktion | Eingereicht | Bestätigt | Ausführungsreihenfolge |

|---|---|---|---|

| Transaktion A | 15:00:01 | 15:00:12 | 3. |

| Transaktion B | 15:00:03 | 15:00:12 | 1. |

| Transaktion C | 15:00:05 | 15:00:12 | 5. |

| Transaktion D | 15:00:08 | 15:00:12 | 2. |

| Transaktion E | 15:00:11 | 15:00:12 | 4. |

Alle fünf Transaktionen werden um 15:00:12 bestätigt, wenn der Block erstellt wird. Aber die Ausführungsreihenfolge — die Reihenfolge, die tatsächlich bestimmt, wer zuerst handelt — wird vom Validator entschieden, der den Block produziert, nicht davon, wer zuerst eingereicht hat.

Faktoren wie Prioritätsgebühren, MEV-Trinkgelder oder direkte Beziehungen zum Validator beeinflussen, welche Transaktion wo in der Sequenz platziert wird. Transaktion B wurde als zweite eingereicht, aber als erste ausgeführt. Transaktion A wurde als erste eingereicht, aber als dritte ausgeführt.

Dies ist der fundamentale Grund, warum Sandwich-Attacken möglich sind. MEV-Bots überwachen ausstehende Transaktionen in der Pipeline, und durch Zahlung höherer Gebühren können sie die Ausführungsreihenfolge innerhalb eines Blocks manipulieren, um ihre eigenen Transaktionen vor und nach Ihren zu platzieren.

Wie eine Sandwich-Attacke funktioniert

Eine Sandwich-Attacke nutzt die Tatsache aus, dass ein Swap den Preis des Tokens im Liquiditätspool bewegt. So läuft es Schritt für Schritt ab.

- Sie reichen einen Swap ein: Sie reichen eine Transaktion zum Kauf von Token X auf einem DEX ein. Bevor diese Transaktion in einen Block aufgenommen wird, gelangt sie in die Transaktions-Pipeline des Netzwerks — auf Ethereum ist dies der öffentliche Mempool, auf Solana die Transaktionsweiterleitungsschicht — wo sie kurz sichtbar ist.

- Der Bot erkennt Ihre Transaktion: Ein MEV-Bot, der ständig die Pipeline scannt, entdeckt Ihren ausstehenden Swap. Er sieht, wie viel Sie kaufen, und berechnet, wie stark Ihr Trade den Preis bewegen wird. Je größer Ihr Trade relativ zur Liquidität des Pools, desto mehr bewegt sich der Preis — und desto profitabler wird die Attacke.

- Der Bot macht Front-Running: Der Bot reicht seine eigene Kauftransaktion mit einer höheren Prioritätsgebühr ein und stellt sicher, dass sie im selben Block vor Ihrer ausgeführt wird. Der Kauf des Bots treibt den Token-Preis nach oben.

- Ihre Transaktion wird ausgeführt: Ihr Swap wird zum nun höheren Preis durchgeführt. Sie erhalten weniger Token als ohne die Interferenz des Bots.

- Der Bot macht Back-Running: Unmittelbar nach Ihrer Transaktion verkauft der Bot die in Schritt 3 gekauften Token. Ihr Kauf erzeugte zusätzlichen Aufwärtsdruck auf den Preis, und der Bot verkauft zu diesem höheren Preis.

Nach dem Verkauf des Bots fällt der Preis zurück. Sie halten Token, die nun weniger wert sind als das, was Sie bezahlt haben. Der Bot hat den Spread zwischen seinem Kauf- und Verkaufspreis erfasst — Wert, der direkt aus Ihrem Trade extrahiert wurde.

Diese gesamte Sequenz geschieht innerhalb eines einzigen Blocks.

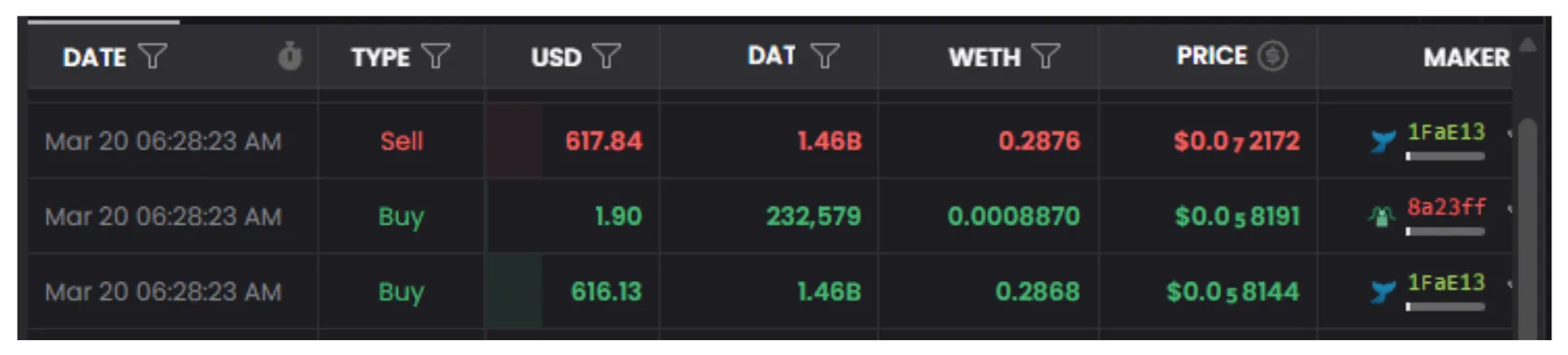

Das obige Bild zeigt eine reale Sandwich-Attacke, die in einem Ethereum Uniswap V2 Pool erfasst wurde. Drei Transaktionen wurden exakt zur gleichen Zeit (06:28:23) innerhalb desselben Blocks ausgeführt:

- 1FaE13 (MEV-Bot) kauft DAT-Token im Wert von $616,13 — der Front-Run.

- 8a23ff (Opfer) kauft DAT-Token im Wert von $1,9 — wird zum nun höheren Preis ausgeführt.

- 1FaE13 (MEV-Bot) verkauft DAT-Token im Wert von $617,84 — der Back-Run, erfasst etwa $1,71 Profit.

Der $1,9-Trade des Opfers war klein, aber ausreichend für den Bot, um Profit zu extrahieren. Die gesamte Attacke — Kauf, Opfer, Verkauf — geschah in einem einzigen Block.

Wann Ihr Trade zum Ziel einer Sandwich-Attacke wird

Nicht jeder Swap wird gesandwicht. MEV-Bots greifen nur an, wenn der erwartete Profit die Kosten übersteigt. Die folgenden Bedingungen machen Ihren Trade zum Ziel:

- Großer Trade relativ zur Pool-Größe. Ein $50-Swap in einem Pool mit $500 Liquidität bewegt den Preis um etwa 10% oder mehr — ein profitables Ziel für Sandwich-Bots. Dieselben $50 in einem Pool mit $5.000.000 Liquidität bewegen den Preis kaum, nicht lohnend anzugreifen.

- Hohe Slippage-Toleranz. Slippage auf 10% oder höher zu setzen signalisiert, dass Sie einen deutlich schlechteren Preis akzeptieren. Dies gibt Bots mehr Spielraum, den Preis zu drücken, bevor Ihre Transaktion rückgängig gemacht wird.

- Token mit niedriger Liquidität. Neu gestartete Token und Memecoins haben tendenziell kleine Pools. Selbst ein moderater Swap erzeugt genug Preisbewegung für Bots, um sie auszunutzen.

Wie Sie sich vor Sandwich-Attacken schützen

1. MEV-geschützte Transaktionsweiterleitung verwenden

Der effektivste Schutz ist, Bots daran zu hindern, Ihre Transaktion überhaupt zu sehen.

- Auf Solana: Jito Bundles umgehen die öffentliche Transaktions-Pipeline und senden Ihren Swap direkt an die Jito Block Engine, wo MEV-Bots ihn nicht beobachten können. Die meisten Solana-Trading-Tools unterstützen dies bereits — wenn Sie ein „Jito Tip"-Feld sehen, werden Ihre Transaktionen über Jito geleitet. Jito bietet auch den

jitodontfront-Mechanismus, der sicherstellt, dass Ihre Transaktion in jedem Bundle, in dem sie enthalten ist, zuerst erscheinen muss. - Auf Ethereum und EVM-Ketten: Dienste wie Flashbots Protect, MEV Blocker und private RPCs leiten Ihre Transaktion über einen privaten Mempool statt den öffentlichen. Einige Wallets und DEX-Frontends bieten dies als eingebaute Option an.

2. Slippage eng einstellen

Die Slippage-Toleranz definiert den schlechtesten Preis, den Sie akzeptieren. Bei 1% Slippage wird Ihre Transaktion fehlschlagen statt zu einem Preis ausgeführt zu werden, der mehr als 1% schlechter als erwartet ist.

Dies begrenzt die Gewinnmarge des Bots. Wenn der Bot nur einen winzigen Betrag extrahieren kann, bevor Ihre Transaktion rückgängig gemacht wird, wird die Attacke nach Berücksichtigung der eigenen Gebühren und Trinkgeldkosten des Bots unrentabel.

Für die meisten Swaps reichen 1–3% Slippage. Erhöhen Sie nur bei extrem volatilen Token oder während Launches, bei denen Sie bereit sind, einen schlechteren Preis zu akzeptieren.

3. Große Trades aufteilen

Statt einen großen Betrag in einer Transaktion zu swappen, teilen Sie ihn in kleinere Swaps auf. Jeder kleinere Trade hat weniger Preiseinfluss, was jeden einzelnen für Sandwich-Bots weniger attraktiv macht.

Der Nachteil sind mehr Transaktionen und mehr Gebühren, aber die Einsparungen durch Vermeidung einer Sandwich-Attacke übersteigen normalerweise die zusätzlichen Kosten.

4. Pools mit extrem niedriger Liquidität meiden

Wenn ein Pool sehr niedrige Liquidität hat, erzeugt selbst ein kleiner Trade enormen Preiseinfluss. Diese Pools sind die einfachsten Ziele für Sandwich-Bots. Prüfen Sie die Liquidität des Pools auf DEXScreener, Birdeye oder DexTools vor dem Swap.

5. Transaktionen nachträglich prüfen

Tools wie sandwiched.me lassen Sie prüfen, ob Ihr Wallet von Sandwich-Attacken betroffen war. Die Überprüfung vergangener Transaktionen hilft Ihnen, Muster zu erkennen und Ihre Strategie anzupassen — engere Slippage, kleinere Trades oder Wechsel zu MEV-geschützter Weiterleitung.

Sandwich-Attacken vs. andere Preisrückgänge

Nicht jeder Verlust nach dem Kauf ist eine Sandwich-Attacke.

- Sandwich-Attacke: Der Preis steigt direkt vor Ihrer Transaktion und fällt unmittelbar danach — innerhalb desselben oder nächsten Blocks. In einem Block-Explorer sehen Sie einen großen Kauf direkt vor Ihrem und einen großen Verkauf direkt danach, vom selben Wallet oder Programm.

- Normaler Verkaufsdruck: Der Preis sinkt über Minuten oder Stunden nach Ihrem Kauf allmählich. Andere Holder verkaufen, was normales Marktverhalten ist.

- Rug Pull: Der Entwickler entfernt alle Liquidität aus dem Pool. Der Preis fällt sofort auf nahezu null und der Token wird unhandelbar.

Zusammenfassung

Sandwich-Attacken nutzen die Tatsache aus, dass DEX-Preise sich basierend auf der Trade-Größe relativ zur Pool-Liquidität bewegen und dass die Transaktionsreihenfolge innerhalb eines Blocks von Validatoren kontrolliert wird — nicht davon bestimmt, wer zuerst eingereicht hat.

Um sich zu schützen: Verwenden Sie MEV-geschützte Weiterleitung (Jito auf Solana, Flashbots Protect auf Ethereum), stellen Sie enge Slippage ein, teilen Sie große Trades auf und prüfen Sie die Pool-Liquidität vor dem Swap.

FAQ

Kann ich auf jeder Chain gesandwicht werden?

Ja. Jede Chain mit AMM-basierten DEXs ist anfällig — Solana, Ethereum, BSC, Base, Polygon, Arbitrum und andere. Die Verwundbarkeit kommt davon, wie AMMs Preise berechnen, nicht von einer bestimmten Chain oder DEX.

Bedeutet hohe Slippage, dass ich gesandwicht werde?

Nicht automatisch, aber es erhöht Ihr Risiko erheblich. Hohe Slippage teilt dem Netzwerk mit, dass Sie einen schlechteren Preis akzeptieren, was Bots mehr Spielraum zur Profitextraktion gibt. Halten Sie die Slippage so niedrig wie möglich.

Ist Sandwich-Attacking illegal?

Es gibt in den meisten Rechtsordnungen keinen klaren rechtlichen Rahmen. Auf Solana haben die Solana Foundation und Jito Maßnahmen gegen Validatoren ergriffen, die an Sandwich-Attacken teilnehmen, indem sie sie aus Delegationsprogrammen entfernt haben. Auf Ethereum arbeiten Flashbots und andere Infrastrukturanbieter daran, MEV-Extraktion zu reduzieren.