¿Qué es un ataque sandwich? Cómo los bots MEV roban de tus trades en DEX

Un ataque sandwich es un tipo de explotación MEV (Maximal Extractable Value) donde un bot detecta una transacción de swap pendiente, coloca su propio trade antes y después del de la víctima, y extrae ganancias del movimiento de precio resultante.

Este ataque ocurre en cada blockchain con exchanges descentralizados basados en AMM — Solana, Ethereum, BSC, Base y otros. Es una de las causas más frecuentes de pérdidas inesperadas para traders de DEX, y la mayoría de las víctimas no saben que ocurrió.

Esta guía cubre la mecánica detrás de los ataques sandwich, las condiciones que los hacen rentables y los métodos disponibles para protegerse.

Cómo se procesan las transacciones en blockchain

Para entender cómo funcionan los ataques sandwich, ayuda primero entender cómo se procesan las transacciones en blockchains como Solana, Ethereum y BSC.

Las blockchains no procesan transacciones una por una en el momento en que haces clic en "Swap". En cambio, trabajan en lotes. La blockchain recopila todas las transacciones entrantes, las agrupa y procesa todo el lote de una vez. Cada lote se llama bloque, y el tiempo que toma producir un bloque se llama tiempo de bloque.

| Blockchain | Tiempo de Bloque |

|---|---|

| Solana | ~0.4 seg |

| Monad | ~0.4 seg |

| Arbitrum | ~0.25 seg |

| Base | ~2 seg |

| Polygon | ~2 seg |

| Optimism | ~2 seg |

| Avalanche | ~2 seg |

| BNB Chain | ~3 seg |

| Ethereum | ~12 seg |

En Ethereum, se produce un nuevo bloque aproximadamente cada 12 segundos. El siguiente ejemplo muestra cómo cinco transacciones enviadas en diferentes momentos dentro de la misma ventana de 12 segundos son todas confirmadas juntas — pero ejecutadas en un orden que no tiene nada que ver con cuándo fueron enviadas:

| Transacción | Enviada | Confirmada | Orden de Ejecución |

|---|---|---|---|

| Transacción A | 3:00:01 PM | 3:00:12 PM | 3ra |

| Transacción B | 3:00:03 PM | 3:00:12 PM | 1ra |

| Transacción C | 3:00:05 PM | 3:00:12 PM | 5ta |

| Transacción D | 3:00:08 PM | 3:00:12 PM | 2da |

| Transacción E | 3:00:11 PM | 3:00:12 PM | 4ta |

Las cinco transacciones se confirman a las 3:00:12 PM cuando se crea el bloque. Pero el orden de ejecución — el orden que realmente determina quién opera primero — es decidido por el validador que produce el bloque, no por quién envió primero.

Factores como las tarifas de prioridad, propinas MEV o relaciones directas con el validador influyen en qué transacción se coloca dónde en la secuencia. La Transacción B fue enviada segunda pero ejecutada primera. La Transacción A fue enviada primera pero ejecutada tercera.

Esta es la razón fundamental por la que los ataques sandwich son posibles. Los bots MEV monitorean transacciones pendientes en el pipeline, y pagando tarifas más altas, pueden manipular el orden de ejecución dentro de un bloque para colocar sus propias transacciones antes y después de la tuya.

Cómo funciona un ataque sandwich

Un ataque sandwich explota el hecho de que un swap mueve el precio del token en el liquidity pool. Así se desarrolla paso a paso.

- Envías un Swap: Envías una transacción para comprar Token X en un DEX. Antes de que esta transacción se incluya en un bloque, entra en el pipeline de transacciones de la red — en Ethereum es el mempool público, en Solana es la capa de reenvío de transacciones — donde es brevemente visible.

- El Bot detecta tu transacción: Un bot MEV que escanea constantemente el pipeline detecta tu swap pendiente. Ve cuánto estás comprando y calcula cuánto moverá el precio tu trade. Cuanto más grande sea tu trade relativo a la liquidez del pool, más se mueve el precio — y más rentable se vuelve el ataque.

- El Bot te hace front-run: El bot envía su propia transacción de compra con una tarifa de prioridad más alta, asegurando que se ejecute antes que la tuya en el mismo bloque. La compra del bot empuja el precio del token hacia arriba.

- Tu transacción se ejecuta: Tu swap se ejecuta al ahora mayor precio. Recibes menos tokens de los que habrías recibido sin la interferencia del bot.

- El Bot te hace back-run: Inmediatamente después de tu transacción, el bot vende los tokens que compró en el Paso 3. Tu compra creó presión de precio adicional al alza, y el bot vende a ese precio más alto.

Después de la venta del bot, el precio baja de nuevo. Te quedas con tokens que ahora valen menos de lo que pagaste. El bot capturó el spread entre su precio de compra y venta — valor extraído directamente de tu trade.

Toda esta secuencia ocurre dentro de un solo bloque.

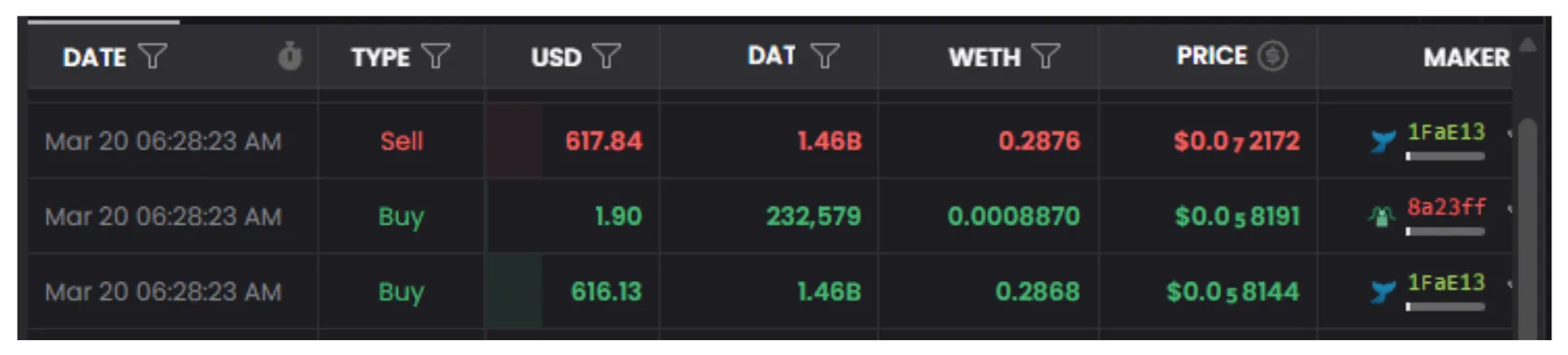

La imagen de arriba muestra un ataque sandwich real capturado en un Pool Uniswap V2 de Ethereum. Tres transacciones ejecutadas exactamente al mismo tiempo (06:28:23 AM) dentro del mismo bloque:

- 1FaE13 (Bot MEV) compra $616.13 en token DAT — el front-run.

- 8a23ff (Víctima) compra $1.9 en token DAT — ejecutándose al ahora mayor precio.

- 1FaE13 (Bot MEV) vende $617.84 en token DAT — el back-run, capturando aproximadamente $1.71 de ganancia.

El trade de $1.9 de la víctima era pequeño, pero fue suficiente para que el bot extrajera ganancia. Todo el ataque — compra, víctima, venta — ocurrió en un solo bloque.

Cuándo tu trade se convierte en objetivo de ataque sandwich

No todos los swaps son sandwicheados. Los bots MEV solo atacan cuando la ganancia esperada supera el costo. Las siguientes condiciones hacen que tu trade sea un objetivo:

- Trade grande relativo al tamaño del pool. Un swap de $50 en un pool con $500 de liquidez mueve el precio aproximadamente un 10% o más — un objetivo rentable para bots sandwich. Los mismos $50 en un pool con $5,000,000 de liquidez apenas mueven el precio, no vale la pena atacar.

- Alta tolerancia de slippage. Configurar el slippage al 10% o más señala que aceptarás un precio significativamente peor. Esto da a los bots más espacio para empujar el precio antes de que tu transacción se revierta.

- Tokens de baja liquidez. Los tokens recién lanzados y memecoins tienden a tener pools pequeños. Incluso un swap modesto crea suficiente movimiento de precio para que los bots lo exploten.

Cómo protegerse de ataques sandwich

1. Usar enrutamiento de transacciones con protección MEV

La protección más efectiva es evitar que los bots vean tu transacción en primer lugar.

- En Solana: Los Jito Bundles evitan el pipeline público de transacciones y envían tu swap directamente al Jito Block Engine, donde los bots MEV no pueden observarlo. La mayoría de las herramientas de trading de Solana ya soportan esto — si ves un campo "Jito Tip", tus transacciones se están enrutando a través de Jito. Jito también ofrece el mecanismo

jitodontfront, que asegura que tu transacción debe aparecer primera en cualquier bundle en el que se incluya. - En Ethereum y cadenas EVM: Servicios como Flashbots Protect, MEV Blocker y RPCs privados enrutan tu transacción a través de un mempool privado en lugar del público. Algunas wallets y frontends de DEX ofrecen esto como opción incorporada.

2. Configurar slippage ajustado

La tolerancia de slippage define el peor precio que estás dispuesto a aceptar. Si configuras 1% de slippage, tu transacción fallará en lugar de ejecutarse a un precio más de 1% peor de lo esperado.

Esto limita el margen de ganancia del bot. Si el bot solo puede extraer una cantidad mínima antes de que tu transacción se revierta, el ataque se vuelve no rentable después de contabilizar las propias tarifas y costos de propinas del bot.

Para la mayoría de los swaps, 1–3% de slippage es suficiente. Solo auméntalo para tokens extremadamente volátiles o durante lanzamientos donde estés dispuesto a aceptar un peor precio.

3. Dividir trades grandes

En lugar de swappear una gran cantidad en una transacción, divídelo en swaps más pequeños. Cada trade más pequeño tiene menos impacto en el precio, haciendo cada uno menos atractivo para bots sandwich.

La desventaja son más transacciones y más tarifas, pero los ahorros de evitar un ataque sandwich usualmente superan el costo extra.

4. Evitar pools de liquidez extremadamente baja

Si un pool tiene liquidez muy baja, incluso un trade pequeño crea un impacto de precio enorme. Estos pools son los objetivos más fáciles para bots sandwich. Verifica la liquidez del pool en DEXScreener, Birdeye o DexTools antes de hacer swap.

5. Verificar tus transacciones después

Herramientas como sandwiched.me te permiten verificar si tu wallet ha sido afectada por ataques sandwich. Revisar tus transacciones pasadas te ayuda a identificar patrones y ajustar tu estrategia — slippage más ajustado, trades más pequeños o cambiar a enrutamiento con protección MEV.

Ataques sandwich vs. otras caídas de precio

No toda pérdida después de comprar es un ataque sandwich.

- Ataque sandwich: El precio sube justo antes de tu transacción y cae inmediatamente después — dentro del mismo bloque o el siguiente. En un explorador de bloques, puedes ver una compra grande justo antes de la tuya y una venta grande justo después, de la misma wallet o programa.

- Presión de venta normal: El precio declina gradualmente durante minutos u horas después de tu compra. Otros holders están vendiendo, lo cual es comportamiento normal del mercado.

- Rug pull: El desarrollador retira toda la liquidez del pool. El precio cae a casi cero instantáneamente y el token se vuelve no tradeable.

Resumen

Los ataques sandwich explotan el hecho de que los precios en DEX se mueven según el tamaño del trade relativo a la liquidez del pool, y que el orden de transacciones dentro de un bloque es controlado por validadores — no determinado por quién envió primero.

Para protegerte: usa enrutamiento con protección MEV (Jito en Solana, Flashbots Protect en Ethereum), configura slippage ajustado, divide trades grandes y verifica la liquidez del pool antes de hacer swap.

FAQ

¿Puedo ser sandwicheado en cualquier cadena?

Sí. Cualquier cadena con DEXs basados en AMM es susceptible — Solana, Ethereum, BSC, Base, Polygon, Arbitrum y otros. La vulnerabilidad viene de cómo los AMMs calculan precios, no de ninguna cadena o DEX específico.

¿Alto slippage significa que seré sandwicheado?

No automáticamente, pero aumenta tu riesgo significativamente. Alto slippage le dice a la red que aceptarás un peor precio, lo que da a los bots más espacio para extraer ganancia. Mantén el slippage lo más bajo posible.

¿Es ilegal el ataque sandwich?

No hay un marco legal claro en la mayoría de las jurisdicciones. En Solana, la Solana Foundation y Jito han tomado acción contra validadores que participan en ataques sandwich removiéndolos de programas de delegación. En Ethereum, Flashbots y otros proveedores de infraestructura trabajan para reducir la extracción de MEV.