Sandwich Saldırısı Nedir? MEV Botları DEX İşlemlerinizden Nasıl Çalıyor

Sandwich saldırısı, bir botun bekleyen bir swap işlemini tespit ettiği, kurbanın işleminden önce ve sonra kendi işlemini yerleştirdiği ve ortaya çıkan fiyat hareketinden kâr elde ettiği bir MEV (Maximal Extractable Value) istismarı türüdür.

Bu saldırı, AMM tabanlı merkeziyetsiz borsalara sahip her blokzincirde gerçekleşir — Solana, Ethereum, BSC, Base ve diğerleri. DEX trader'ları için beklenmeyen kayıpların en sık nedenlerinden biridir ve çoğu kurban bunun olduğunun farkında bile değildir.

Bu rehber sandwich saldırılarının arkasındaki mekaniği, kârlı kılan koşulları ve korunma yöntemlerini kapsar.

Blokzincir İşlemleri Nasıl İşlenir

Sandwich saldırılarının nasıl çalıştığını anlamak için, önce Solana, Ethereum ve BSC gibi blokzincirlerde işlemlerin nasıl işlendiğini anlamak faydalıdır.

Blokzincirler "Swap"a tıkladığınız anda işlemleri tek tek işlemez. Bunun yerine toplu çalışır. Blokzincir gelen tüm işlemleri toplar, gruplar ve tüm partiyi bir kerede işler. Her partiye blok denir ve bir blok üretme süresi blok süresi olarak adlandırılır.

| Blokzincir | Blok Süresi |

|---|---|

| Solana | ~0.4 sn |

| Monad | ~0.4 sn |

| Arbitrum | ~0.25 sn |

| Base | ~2 sn |

| Polygon | ~2 sn |

| Optimism | ~2 sn |

| Avalanche | ~2 sn |

| BNB Chain | ~3 sn |

| Ethereum | ~12 sn |

Ethereum'da yaklaşık her 12 saniyede bir yeni blok üretilir. Aşağıdaki örnek, aynı 12 saniyelik pencere içinde farklı zamanlarda gönderilen beş işlemin hepsinin birlikte onaylandığını — ancak ne zaman gönderildikleriyle ilgisi olmayan bir sırada yürütüldüğünü gösterir:

| İşlem | Gönderilme | Onaylanma | Yürütme Sırası |

|---|---|---|---|

| İşlem A | 15:00:01 | 15:00:12 | 3. |

| İşlem B | 15:00:03 | 15:00:12 | 1. |

| İşlem C | 15:00:05 | 15:00:12 | 5. |

| İşlem D | 15:00:08 | 15:00:12 | 2. |

| İşlem E | 15:00:11 | 15:00:12 | 4. |

Beş işlemin tümü blok oluşturulduğunda 15:00:12'de onaylanır. Ancak yürütme sırası — kimin önce işlem yaptığını belirleyen sıra — bloğu üreten validatör tarafından belirlenir, ilk gönderen tarafından değil.

Öncelik ücretleri, MEV bahşişleri veya validatörle doğrudan ilişkiler gibi faktörler hangi işlemin sırada nereye yerleştirileceğini etkiler. İşlem B ikinci gönderildi ama birinci yürütüldü. İşlem A birinci gönderildi ama üçüncü yürütüldü.

Sandwich saldırılarının mümkün olmasının temel nedeni budur. MEV botları pipeline'daki bekleyen işlemleri izler ve daha yüksek ücret ödeyerek bir blok içindeki yürütme sırasını manipüle ederek kendi işlemlerini sizinkinden önce ve sonra yerleştirebilir.

Sandwich Saldırısı Nasıl Çalışır

Sandwich saldırısı, bir swap'ın likidite havuzundaki tokenin fiyatını hareket ettirdiği gerçeğinden yararlanır. İşte adım adım nasıl gelişir.

- Swap gönderirsiniz: Bir DEX'te Token X satın almak için işlem gönderirsiniz. Bu işlem bir bloğa dahil edilmeden önce ağın işlem pipeline'ına girer — Ethereum'da genel mempool, Solana'da işlem yönlendirme katmanı — burada kısa süre görünür.

- Bot işleminizi tespit eder: Pipeline'ı sürekli tarayan MEV botu bekleyen swap'ınızı fark eder. Ne kadar satın aldığınızı görür ve işleminizin fiyatı ne kadar hareket ettireceğini hesaplar. Havuzun likiditesine göre işleminiz ne kadar büyükse, fiyat o kadar hareket eder — ve saldırı o kadar kârlı olur.

- Bot sizden önce alır: Bot daha yüksek öncelik ücreti ile kendi alım işlemini gönderir ve aynı blokta sizden önce yürütülmesini sağlar. Botun satın alması token fiyatını yukarı iter.

- İşleminiz yürütülür: Swap'ınız artık daha yüksek fiyatta gerçekleşir. Botun müdahalesi olmadan alacağınızdan daha az token alırsınız.

- Bot sizden sonra satar: İşleminizden hemen sonra bot Adım 3'te aldığı tokenleri satar. Satın almanız ek yukarı yönlü fiyat baskısı yarattı ve bot bu daha yüksek fiyata satar.

Botun satışından sonra fiyat geri düşer. Ödediğinizden daha az değerli tokenler elinizde kalır. Bot alış ve satış fiyatı arasındaki farkı yakaladı — doğrudan işleminizden çıkarılan değer.

Tüm bu sıralama tek bir blok içinde gerçekleşir.

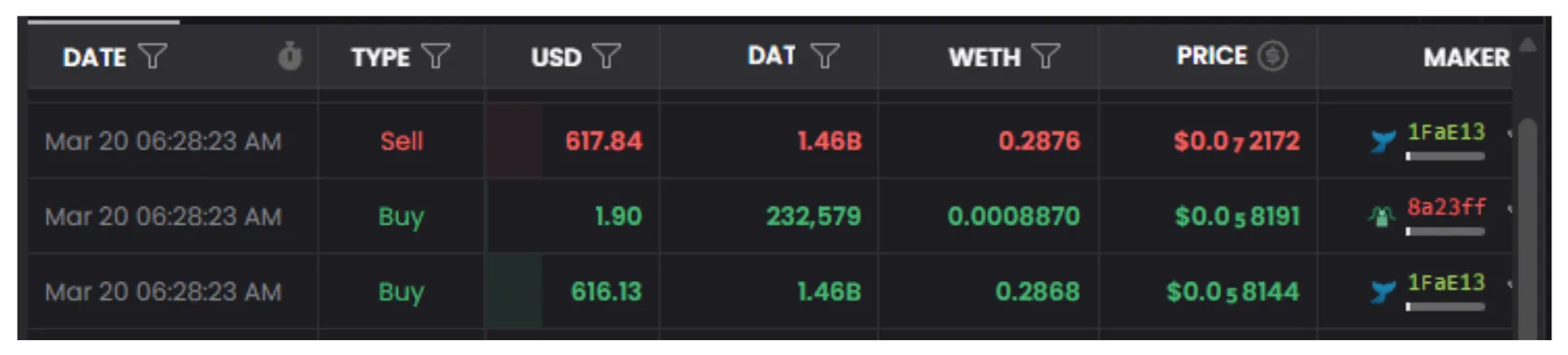

Yukarıdaki görsel bir Ethereum Uniswap V2 Pool'unda yakalanan gerçek sandwich saldırısını gösterir. Aynı blok içinde tam olarak aynı anda (06:28:23) üç işlem yürütüldü:

- 1FaE13 (MEV Botu) $616.13 değerinde DAT token alır — front-run.

- 8a23ff (Kurban) $1.9 değerinde DAT token alır — artık daha yüksek fiyatta yürütülür.

- 1FaE13 (MEV Botu) $617.84 değerinde DAT token satar — back-run, yaklaşık $1.71 kâr yakalar.

Kurbanın $1.9'luk işlemi küçüktü ama botun kâr çıkarması için yeterliydi. Tüm saldırı — alım, kurban, satım — tek bir blokta gerçekleşti.

İşleminiz Ne Zaman Sandwich Saldırısı Hedefi Olur

Her swap sandwich yapılmaz. MEV botları yalnızca beklenen kâr maliyeti aştığında saldırır. Aşağıdaki koşullar işleminizi hedef yapar:

- Havuz boyutuna göre büyük işlem. $500 likiditeli bir havuzda $50'lık swap fiyatı yaklaşık %10 veya daha fazla hareket ettirir — sandwich botları için kârlı hedef. $5,000,000 likiditeli bir havuzda aynı $50 fiyatı neredeyse hareket ettirmez, saldırmaya değmez.

- Yüksek slippage toleransı. Slippage'ı %10 veya üstüne ayarlamak önemli ölçüde kötü bir fiyatı kabul edeceğinizi belirtir. Bu botlara işleminiz geri dönmeden önce fiyatı itme konusunda daha fazla alan verir.

- Düşük likiditeli tokenler. Yeni çıkan tokenler ve memecoinler küçük havuzlara sahip olma eğilimindedir. Mütevazı bir swap bile botların istismar edebileceği yeterli fiyat hareketi yaratır.

Sandwich Saldırısından Nasıl Korunulur

1. MEV Korumalı İşlem Yönlendirmesi Kullanın

En etkili koruma botların işleminizi ilk etapta görmesini engellemektir.

- Solana'da: Jito Bundle'ları genel işlem pipeline'ını atlar ve swap'ınızı doğrudan MEV botlarının gözlemleyemeyeceği Jito Block Engine'e gönderir. Çoğu Solana işlem aracı bunu zaten destekler — "Jito Tip" alanı görüyorsanız işlemleriniz Jito üzerinden yönlendiriliyor. Jito ayrıca işleminizin dahil olduğu herhangi bir bundle'da ilk görünmesini sağlayan

jitodontfrontmekanizmasını sunar. - Ethereum ve EVM zincirlerinde: Flashbots Protect, MEV Blocker ve özel RPC'ler gibi hizmetler işleminizi genel mempool yerine özel mempool üzerinden yönlendirir. Bazı cüzdanlar ve DEX ön yüzleri bunu yerleşik seçenek olarak sunar.

2. Sıkı Slippage Ayarlayın

Slippage toleransı kabul edeceğiniz en kötü fiyatı tanımlar. %1 slippage ayarlarsanız, işleminiz beklenenden %1'den fazla kötü fiyatta yürütülmek yerine başarısız olur.

Bu botun kâr marjını sınırlar. Bot işleminiz geri dönmeden önce yalnızca çok az miktar çıkarabiliyorsa, botun kendi ücretleri ve bahşiş maliyetleri hesaba katıldığında saldırı kârsız hale gelir.

Çoğu swap için %1–3 slippage yeterlidir. Yalnızca aşırı volatil tokenler veya daha kötü fiyat kabul etmeye hazır olduğunuz lansmanlar için artırın.

3. Büyük İşlemleri Bölün

Tek bir işlemde büyük miktarda swap yapmak yerine daha küçük swap'lara bölün. Her küçük işlemin fiyat etkisi daha az olduğundan, her biri sandwich botları için daha az çekici olur.

Dezavantajı daha fazla işlem ve daha fazla ücret, ancak sandwich saldırısından kaçınarak sağlanan tasarruf genellikle ekstra maliyeti aşar.

4. Aşırı Düşük Likiditeli Havuzlardan Kaçının

Bir havuzun likiditesi çok düşükse küçük bir işlem bile muazzam fiyat etkisi yaratır. Bu havuzlar sandwich botları için en kolay hedeflerdir. Swap'tan önce DEXScreener, Birdeye veya DexTools'ta havuzun likiditesini kontrol edin.

5. İşlemlerinizi Sonradan Kontrol Edin

sandwiched.me gibi araçlar cüzdanınızın sandwich saldırılarından etkilenip etkilenmediğini kontrol etmenizi sağlar. Geçmiş işlemlerinizi incelemek kalıpları belirlemenize ve stratejinizi ayarlamanıza yardımcı olur — daha sıkı slippage, daha küçük işlemler veya MEV korumalı yönlendirmeye geçiş.

Sandwich Saldırıları vs. Diğer Fiyat Düşüşleri

Satın aldıktan sonra her kayıp sandwich saldırısı değildir.

- Sandwich saldırısı: Fiyat işleminizden hemen önce yükselir ve hemen sonra düşer — aynı blok veya sonraki blok içinde. Blok gezgininde aynı cüzdan veya programdan sizinkinden hemen önce büyük alım ve hemen sonra büyük satım görebilirsiniz.

- Normal satış baskısı: Fiyat satın almanızdan dakikalar veya saatler sonra kademeli olarak düşer. Diğer sahipler satıyor, bu normal piyasa davranışıdır.

- Rug pull: Geliştirici havuzdan tüm likiditeyi çeker. Fiyat anında neredeyse sıfıra düşer ve token alım satıma kapatılır.

Özet

Sandwich saldırıları, DEX fiyatlarının havuz likiditesine göre işlem büyüklüğüne göre hareket ettiğini ve bir blok içindeki işlem sıralamasının ilk gönderen tarafından değil validatörler tarafından kontrol edildiğini istismar eder.

Kendinizi korumak için: MEV korumalı yönlendirme kullanın (Solana'da Jito, Ethereum'da Flashbots Protect), sıkı slippage ayarlayın, büyük işlemleri bölün ve swap'tan önce havuz likiditesini kontrol edin.

FAQ

Herhangi bir zincirde sandwich yapılabilir miyim?

Evet. AMM tabanlı DEX'lere sahip herhangi bir zincir savunmasızdır — Solana, Ethereum, BSC, Base, Polygon, Arbitrum ve diğerleri. Zafiyet belirli bir zincir veya DEX'ten değil, AMM'lerin fiyatları hesaplama biçiminden kaynaklanır.

Yüksek slippage sandwich yapılacağım anlamına mı gelir?

Otomatik olarak değil, ancak riskinizi önemli ölçüde artırır. Yüksek slippage ağa daha kötü bir fiyat kabul edeceğinizi söyler ve botlara kâr çıkarmak için daha fazla alan verir. Slippage'ı mümkün olduğunca düşük tutun.

Sandwich saldırısı yasadışı mı?

Çoğu yargı alanında net bir yasal çerçeve yoktur. Solana'da, Solana Foundation ve Jito sandwich saldırılarına katılan validatörleri delegasyon programlarından çıkararak harekete geçmiştir. Ethereum'da Flashbots ve diğer altyapı sağlayıcıları MEV çıkarımını azaltmak için çalışmaktadır.